Aujourd'hui, je vous propose un long billet sur le DNS, DNSSEC et les attaques que l'on peut mener contre ce protocole et son extension de sécurité.

Ce travail a été réalisé conjointement avec Hamza HMAMA.

Pour lire la version HTML, il suffit de cliquer sur le lien "Lire la suite" (et/ou de poursuivre ci-dessous). Pour ceux qui préfèrent lire un si gros pavé en PDF, c'est par là : Domain Name System : Attaques et sécurisation.

Nous mettons également les sources LaTeX à votre disposition. Nous avons pris le plus de soin possible pour respecter les règles typographiques et l'esprit de LaTeX. Les seules erreurs restantes sont relatives à des underfull/overfull et sont causées par les URLs/Références. Si jamais notre code choque des gourous LaTeX, qu'ils n'hésitent pas à nous corriger. En attendant, ces sources LaTeX peuvent servir de base à d'autres projets. Sources.

Vous pouvez également récupérer les laboratoires Netkit (vous comprendrez la raison de leur existence en lisant le pavé). Ils peuvent servir pour des expériences DNS/DNSSEC. Labo DNS | Labo DNSSEC | Les deux.

Et pour terminer, vous pouvez également récupérer le visuel projeté durant notre soutenance et ses sources. Par contre, ne faites pas attention aux private jokes qui se sont incrustées. Support visuel soutenance | Sources LaTeX support visuel soutenance.

Si vous voulez tout récupérer (labos, sources, pdf) en un seul coup, c'est par là : DNS - Attaques et securisation - Pack all-in-one.

Le tout (les sources LaTeX, les pdf, les images, les labos Netkit, ...) est diffusé sous la licence habituelle de ce blog, à savoir : CC-BY-SA 3.0 France.

-----------------------------------------------------------

Remerciements

Nous adressons de sincères remerciements à Julien Iguchi-Cartigny pour nous avoir donné l’opportunité d’étudier le présent sujet.

Nous remercions vivement Florian Maury pour sa relecture et pour les nouvelles pistes de réflexion qu’il a fait germer.

Sommaire

Introduction

Un projet, d'une durée approximative de trois mois, sur un thème volontairement choisi par les étudiants est à réaliser lors du deuxième semestre de la troisième année de la licence informatique à la faculté des sciences et des techniques de Limoges. Ce projet donne lieu à l'écriture d'un rapport et à une soutenance.

Pour ce projet, nous avons choisi de travailler sur le système de noms de domaine (Domain Name System abrégé DNS). Il s'agit, pour nous, d'avoir une meilleure compréhension du système, de ses mécanismes ainsi que de ses faiblesses.

Notre intérêt pour DNS vient du fait qu'il est un système vital de l'internet moderne. En effet, toute transaction, qu'il s'agisse, entre autres, d'une recherche sur un moteur de recherche, de l'envoi d'un courriel ou bien encore d'une visioconférence, toutes commencent par une requête DNS.

Afin de bien comprendre les rouages du système, nous avons décidé, dans un premier temps, de mettre en place une maquette d'un système DNS complet et de tester, sur cette maquette, les principales faiblesses connues du système DNS.

Dans un deuxième temps, nous avons élaboré une deuxième maquette qui met en œuvre le DNS sécurisé. Nous avons réalisé, sur cette maquette, un ensemble de tests de sécurité visant à démontrer les apports et les nouvelles faiblesses induites par DNSSEC.

Ce rapport se propose de synthétiser notre projet. Dans un premier temps, il abordera DNS à travers une série de présentations d'une complexité croissante et à travers une mise en œuvre pratique. Dans un deuxième temps, ce rapport abordera DNSSEC, à nouveau à travers des présentations et une mise en œuvre pratique.

DNS

Présentation succincte

Un nom de domaine est un identifiant unique pour un domaine internet, c'est-à-dire pour un ensemble de machines reliées à internet mais partageant des caractéristiques communes[1]. Par exemple : unilim.fr. est le nom de domaine commun à toutes les machines dépendantes plus ou moins de l'université de Limoges[2].

Les noms de domaine peuvent être enregistrés par des particuliers, des entreprises, des organisations ou des administrations publiques. Les noms de domaine n'appartiennent jamais à une entité mais sont loués pour une période bien définie.[3]

Le DNS (Domain Name System), traduit en « système de noms de domaine », conçu dès 1982, est la réunion de deux services liés aux noms de domaine :

- L'enregistrement d'un nom de domaine : assure l'unicité des noms et l'association entre un nom et son propriétaire légal.

- La résolution d'un nom de domaine : permet à une machine d'obtenir des informations (adresse IPv4, adresse IPv6, relais de courrier, ...) en échange d'un nom de domaine. Cette résolution se fait avec un protocole réseau nommé, lui aussi, DNS.

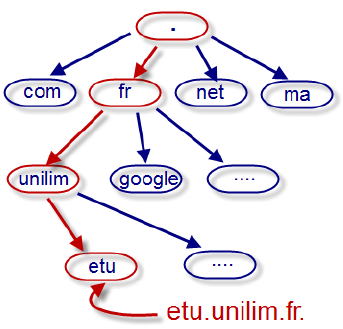

Ces deux services sont hiérarchiques (et non pas centralisés comme on l'entend souvent !), redondants et distribués. Hiérarchiques, en effet, car la totalité de la chaîne ne dépend pas d'un unique acteur. Par exemple : le nom de domaine unilim.fr n'est pas sous le même contrôle administratif que google.fr[4]. Voir la figure 1. Distribués et redondants car la totalité des informations n'est pas stockée sur un même serveur ou par une même entité.

L'analogie la plus commune est de voir le DNS comme un annuaire téléphonique : ce dernier permet de traduire un nom humainement compréhensible et facilement mémorisable par un numéro de téléphone qui est spécifique à la topologie du réseau téléphonique et plus difficilement mémorisable.

Présentation détaillée

Avant l'utilisation de DNS, à partir de 1985, les associations entre les noms de domaine et les adresses des machines étaient réalisées manuellement dans un fichier « HOSTS.TXT » qui était distribué par le SRI-NIC (Stanford Research Institute - Network Information Center).

Ce modèle fonctionnait car le réseau était un réseau restreint dédié aux militaires, aux universitaires et à la recherche. Le système d'adressage (pré-IP) sur 1 octet permettait également la constitution d'un tel listing.

Puis le nombre d'hôtes connectés augmenta, amenant un coût de distribution élevé du fichier HOSTS.TXT ainsi qu'une importante proportion de fichiers non mis à jour. Ce constat mit un terme au modèle HOSTS.TXT et réclama la naissance d'un nouveau modèle de résolution de noms décentralisé. Plusieurs projets tentèrent de remplacer HOSTS.TXT comme IEN 116 [POSTEL(1979)] ou Grapevine. Le premier fût jugé comme étant trop simple alors que le second fut jugé comme étant trop compliqué. DNS a donc pris le dessus.

Concernant les dates du projet DNS, les pères de ce projet ont retracé, en 1988, dans leur papier « Development of the Domain Name System »[5], les étapes suivantes :

- 1982 : Constat de l'inefficacité de HOSTS.TXT.

- 1983 : Normalisation de la première version de DNS dans les RFC 882 et 883.

- 1984 : Première implémentation de DNS : BIND.

- 1987 : Normalisation du DNS tel que nous le connaissons aujourd'hui dans les RFC 1034 et 1035.

On peut avoir deux écritures pour un même nom de domaine : l'écriture absolue ou l'écriture relative. Un nom de domaine absolu (ou nom de domaine totalement qualifié, de l'anglais Fully Qualified Domain Name, FQDN) est un nom de domaine complet qui comprend donc tous les labels, y compris celui de la racine, « . ». Exemple : unilim.fr n'est pas un FQDN alors que unilim.fr. en est un. Un domaine relatif ne se termine donc pas par un point et est interprété comme étant relatif au domaine dans lequel se situe la machine. Exemple : si je suis sur une machine du domaine unilim, le nom www est équivalent au FQDN www.unilim.fr.. Si je suis dans un autre domaine, je ne suis pas sûr de sa signification[6]. Dans la suite de ce rapport, tous les noms seront des FQDN même s'il peut arriver que le point final soit parfois manquant.

Enregistrement d'un nom de domaine

Au sommet de la hiérarchie, on trouve l'Internet Assigned Numbers Authority (IANA), une entité états-unienne qui est une unité opérationnelle de l'ICANN (Assigned Names and Numbers) depuis le 1ier janvier 1999. L'ICANN est une entité états-unienne sous contrat avec le département du commerce américain.

L'ICANN délègue la gestion de chaque domaine de premier niveau (à l'exception de int., arpa. et les autres zones critiques comme root-servers.net.[7]) à des entités distinctes[8] qui sont appelées registries (pluriel de registry, registres ou opérateurs de registre en français). Ils ont pour responsabilités de :

- Maintenir la base de données de tous les sous-domaine du domaine de premier niveau dont ils ont obtenu la responsabilité.

- Générer, à partir de cette base, les fichiers de zones correspondant aux domaines de premier niveau dont ils ont le contrôle.

- Définir et contrôler l'application des règles d'attribution des sous-domaine.

Les registries (AFNIC, Afilias, ...), souscrivent des contrats avec autres organisations (commerciales la plupart du temps) appelées registrar (bureau d'enregistrement en français). Ces organisations (Gandi, OVH, …) sont accréditées par les registries pour louer des noms de domaine. Les noms de domaine sont donc enregistrés auprès de ces organismes. Lors de chaque nouvel enregistrement ou renouvellement, les registars demandent la mise à jour de la base de données du registre concerné grâce au protocole Extensible Provisioning Protocol[9].

Résolution d'un nom de domaine

Un nom de domaine est découpé en labels. Chaque label ne correspond pas obligatoirement à une zone. Par exemple : dans le nom pop.etu.unilim.fr., nous avons cinq labels (".", "fr.", "unilim.fr.", "etu.unilim.fr." et "pop.etu.unilim.fr.") mais seulement trois zones : "." , "fr.", "unilim.fr.".

Chaque zone est distribuée sur le réseau par au moins un serveur faisant autorité. Un serveur faisant autorité est un serveur qui comprend le protocole DNS et qui répond uniquement aux requêtes concernant la zone pour laquelle il possède des informations ou pour une sous-zone (dans ce cas, le serveur ne connaît toutefois que les informations de zone-cut (enregistrement(s) NS) et les glue-records (enregistrement(s) A/AAAA correspondant au(x) NS).

Exemple : si un client demande à l'un des serveurs faisant autorité pour fr., l'enregistrement « A www.unilim.fr. ? », celui-ci répondra « unilim.fr. NS limdns.unilim.fr. » qui signifie « je ne gère pas la zone unilim.fr. Mais je sais quel serveur fait autorité sur cette zone, va te renseigner auprès de lui ».

Ce type de serveur a donc un comportement itératif : il aide le client uniquement pour une partie de la résolution du nom (le serveur faisant autorité sur fr. ne donnera pas directement une réponse pour etu.unilim.fr, par exemple).

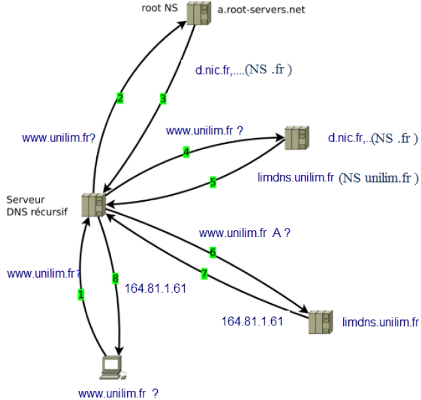

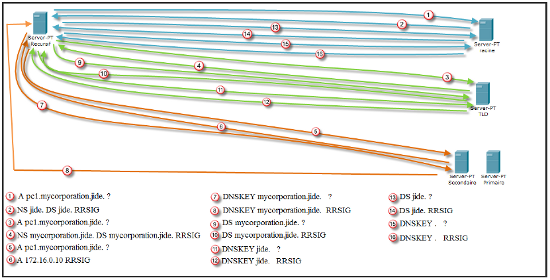

Un client qui souhaite résoudre un nom de domaine s'adresse à un serveur dit résolveur ou serveur récursif. Celui-ci tente de trouver une réponse à la requête du client. Pour cela, il interroge le serveur faisant autorité sur les zones demandées en partant de la racine. Voir la figure 2 pour une explication en image.

Ce serveur a un comportement récursif : il prend en charge la totalité du processus de résolution d'un nom et transfert la réponse finale au client.

Ce schéma est simplifié :

- Il ne tient pas compte des caches et considère que celui du serveur récursif ne contient aucune réponse.

- Il ne tient pas compte du fait que certains serveurs faisant autorité mal configurés peuvent être récursifs et donc apporter une réponse finale au serveur récursif alors qu'ils n'auraient pas dû.

Afin d'améliorer ses temps de réponse et d'éviter de surcharger les serveurs qui font autorité sur la racine ou sur les principaux TLDs (Top Level Domain, domaines de premier niveau. Par exemple : fr., com., ...), le serveur récursif met en cache les réponses qu'il obtient. Ainsi, si un autre client l'interroge sur un nom dont il a déjà réalisé la résolution, il ne recommencera toute la résolution que si la durée de vie de la réponse a expiré.

Les serveurs récursifs ne doivent[10] pas répondre à toutes les machines, mais uniquement à un ensemble de machines bien déterminé. Par exemple : le serveur de l'université ne répond qu'aux machines qui font partie de l'université. Autre exemple : les serveurs récursifs des fournisseurs d'accès à internet français, sauf cas particulier, ne répondent qu'à leurs clients.

Les serveurs caches étant majoritairement des serveurs récursifs, nous emploierons, dans la suite de ce rapport, ces trois termes (serveur récursif / serveur cache / serveur résolveur) pour désigner un résolveur qui met en cache les informations.

Sur la plupart des réseaux domestiques, un maillon supplémentaire s'ajoute à cette liste. En effet, les routeurs (= box) fournis par les Fournisseur d'Accès à Internet (FAI) des particuliers sont équipés, sauf cas particulier, de serveurs forwarder qui se contentent de transférer les requêtes des machines du réseau local au serveur récursif du FAI.

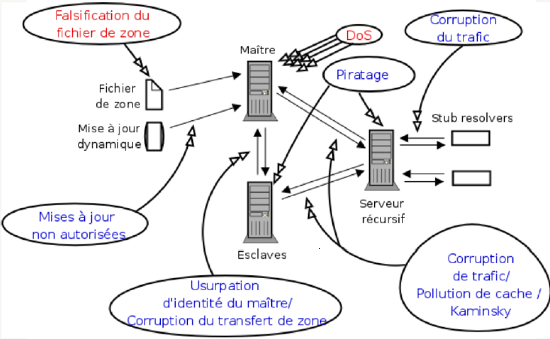

Enfin, afin d'accroître la fiabilité du système, il est fortement recommandé d'avoir au minimum deux serveurs faisant autorité par zone. Ces serveurs faisant autorité effectuent un transfert de zone[11]. C'est-à-dire qu'un (ou plusieurs) serveur(s) maître(s), transmet(tent) la dernière version de la zone aux autres serveurs configurés en secondaires. Le transfert de zone peut-être total (AXFR) ou incrémentiel (IXFR). Pour distinguer une nouvelle zone d'une ancienne, les serveurs se basent sur le serial présent dans l'enregistrement SOA de la zone. C'est pour cette raison, entre autres, qu'il faut l'incrémenter à chaque changement, même minime, du fichier de zone.

Format des informations

Les informations publiées dans le DNS, aussi bien dans les fichiers de zone que celles récupérées auprès des serveurs faisant autorité, suivent un format normalisé, entre autres, dans les RFC 1034 et 2181.

À la base, on a un enregistrement qui associe une information (adresse IP, relais de courriel, …) à un nom de domaine. Dans la littérature DNS, ils sont appelés Resource Record (RR). Exemple : www.unilim.fr. IN A 164.81.1.60

Un RR a un format particulier. Dans l'ordre :

- Nom de domaine (FQDN pour être précis).

- Type d'enregistrement (est-ce une adresse IPv4, le nom d'un serveur de courriel ?)[12].

- Une classe. La classe la plus utilisée sur internet est la classe IN (pour INternet). D'autres classes existent mais ne sont peu ou plus utilisées (CHaos[13], en référence à un protocole réseau qui n'a pas rencontré le succès et HeSiod[14], une alternative démodée à LDAP). Notons que la classe CH sert encore, notamment pour obtenir la version d'un logiciel serveur DNS.

- Un TTL, c'est-à-dire une durée de vie de l'information. Il désigne la durée pendant laquelle un serveur cache devrait[15] conserver l'enregistrement avant de le rafraîchir en faisant une nouvelle requête vers le serveur faisant autorité. Ce rafraîchissement n'est effectué que si le serveur cache reçoit une nouvelle demande de résolution après l'expiration du TTL.

- Le RDATA, c'est-à-dire l'information associée au FQDN. Il varie selon le type de l'enregistrement. Exemple : dans un enregistrement A, on attend une IPv4 comme RDATA.

Deux ou plus enregistrements de même type et portant sur le même FQDN forment un Resource Record Set (RRSet, « ensemble d'enregistrements » en français). Exemple :

www.unilim.fr. IN A 164.81.1.60

www.unilim.fr. IN A 164.81.1.61

Les deux enregistrements suivants ne forment pas un RRSet car leurs types sont différents :

www.unilim.fr. IN A 164.81.1.60

www.unilim.fr. IN AAAA 2001:dc3::35

Les deux enregistrements suivants ne forment pas un RRSet car leurs FQDN sont différents :

www.unilim.fr. IN A 164.81.1.60

www2.unilim.fr. IN A 164.81.1.61

Plus subtil encore : tous les RR membres d'un RRset doivent avoir le même TTL. Ils doivent, en outre, être tous transmis lors d'une demande. Un serveur faisant autorité ne doit pas transférer qu'une partie d'un RRSet et un serveur de cache ne doit pas fusionner des données d'un RRSet avec des données qu'il posséderait déjà.

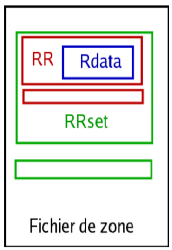

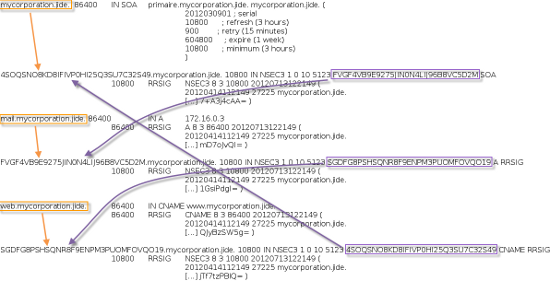

Figure 3 - Structure d'un fichier de zone. Source : présentation de Stéphane Bortzmeyer aux JRES 2009.

Un fichier de zone ou un message DNS est donc un ensemble de RRSet faisant partie de la même zone.

La seule exception à cette règle étant les enregistrements « glue » c'est-à-dire les enregistrements de type A ou AAAA relatifs à un enregistrement NS portant sur une délégation. Ces enregistrements sont absolument nécessaires dans le cas où le serveur faisant autorité sur une zone se trouve lui-même dans la zone. Exemple : ns.exemple.fr. fait autorité sur exemple.fr. Si un résolveur veut résoudre un nom de cette zone, par exemple www.exemple.fr., il va interroger les serveurs faisant autorité sur fr. : A www .exemple.fr. ? Ces serveurs vont répondre : exemple.fr. NS ns.exemple.fr. Sans glue, le résolveur rencontrera une boucle du type :

- A ns.exemple.fr. ?

- exemple.fr. NS ns.exemple.fr.

- A ns.exemple.fr. ?

- …

Le nom de domaine ne sera donc pas résolvable. Avec un enregistrement glue, le serveur de la zone supérieure (ici fr.) connait l'adresse du serveur de nom de exemple.fr. et il peut donc répondre au résolveur.

Mise en oeuvre

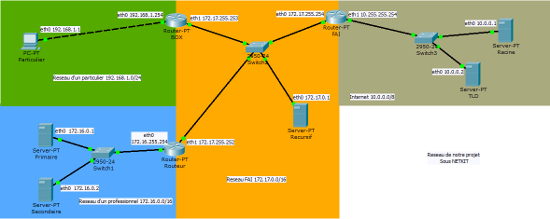

Pour bien comprendre les mécanismes du DNS, nous avons réalisé une maquette complète (comprenant un serveur faisant autorité, un serveur primaire et secondaire, un serveur récursif, un serveur forwarder …) sous Netkit[16].

Présentation de notre maquette

Présentation des machines :

- Le serveur Racine sera le serveur faisant autorité pour la zone << . >> et pour la zone << arpa. >>.

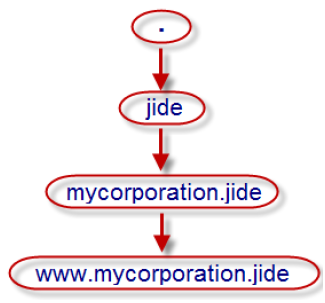

- Le serveur TLD sera le serveur faisant autorité pour un gTLD que nous avons créé : << jide. >>. Il sera également le serveur faisant autorité pour la zone << in-addr.arpa. >>.

- Le serveur Primaire sera le serveur primaire[17] faisant autorité pour la zone << mycorporation.jide. >>.

- Le serveur Secondaire sera le serveur secondaire faisant autorité pour la zone << mycorporation.jide. >>. Il y a donc un transfert de zone entre les machines Primaire et Secondaire.

- Le serveur Récursif sera un serveur récursif ouvert uniquement aux réseaux des clients du FAI (192.168.1.0/24 et 172.16.0.0/16).

- La machine Box permet de mettre en place un forwarder DNS comme on en voit dans les réseaux domestiques.

- La machine PC est un bête client DNS.

Le but de notre maquette est de résoudre la hiérarchie suivante :

Tous les serveurs utilisent BIND 9.6-ESV-R3 comme logiciel serveur. Au commencement de notre projet, nous avions prévu d'utiliser plusieurs logiciels serveur : NSD sur les serveurs Racine et TLD, BIND sur les serveurs Primaire et Secondaire, Unbound sur le serveur Récursif et Dnsmasq sur la box. Nous voulions représenter ainsi la variété des installations présentes sur Internet. Variété dont découle, en partie, la résilience actuelle du système DNS.

Néanmoins, plusieurs éléments ont fini par nous dissuader de mettre en place une telle infrastructure :

- BIND reste, malgré tout, le logiciel serveur DNS le plus documenté, ce qui est toujours appréciable.

- Le support de DNSSEC est assez différent et est loin d'être complet selon les logiciels et comme nous allons mettre en place DNSSEC[18] ...

- La configuration d'un serveur DNS est un objectif annexe de notre projet : la priorité reste les recherches concernant la sécurité du DNS.

Par ailleurs, nous avons beaucoup simplifié l'architecture réelle :

- Nous avons réduit Internet à un seul fournisseur d'accès et à un simple réseau /8 alors que, par définition, Internet est une interconnexion de plusieurs centaines milliers de réseaux et d'environ 41000 opérateurs à l'heure actuelle[19].

- Normalement, la racine et les plus gros TLD sont anycastés (redondés avec une topologie réseau particulière)[20]. Néanmoins, comme notre sujet concerne le DNS et non pas la répartition de la charge et la haute disponibilité, nous n'avons pas anycasté notre racine et notre TLD.

- Normalement, la zone in-addr.arpa. est gérée par un autre serveur qui ne gère qu'elle. Il n'y a pas de mélange entre les TLD et in-addr.arpa. Néanmoins, afin d'éviter d'avoir une machine Netkit plus ou moins inutile, nous avons regroupé in-addr.arpa. et jide. sur la même machine (TLD).

- Pour la même raison, nous n'avons pas mis deux autres serveurs pour aider notre serveur Racine et notre serveur TLD alors que les RFC (et notamment le RFC 2182) exigent qu'une zone soit servie par au moins deux serveurs faisant autorité.

- Normalement, les enregistrements de type PTR sur les IPs des serveurs qui gèrent la racine et les TLD sont déclarés par le propriétaire de la plage IP sur laquelle le serveur se trouve. Par exemple, le serveur c.root-servers.net. a pour adresse IPv4 192.33.4.12. La plage 192.33.4.0/24 appartient et est annoncée par Cogent. Donc, c'est le serveur faisant autorité sur la zone 4.33.192.in-addr.arpa. et appartenant à Cogent qui doit posséder l'enregistrement PTR de 12.4.33.192.in-addr.arpa. C'est effectivement le cas puisque les serveurs faisant autorité sur la zone 4.33.192.in-addr.arpa. sont authX.dns.cogentco.com. (remplacez X par un chiffre). Comme sur notre maquette, nous avons réduit Internet à un simple réseau /8 et pour éviter l'utilisation d'une machine Netkit supplémentaire, c'est le serveur TLD, dans la zone in-addr.arpa. qui déclare son PTR ainsi que celui de la racine.

- Comme nous l'avons expliqué plus haut, tous nos serveurs utilisent BIND comme logiciel serveur, ce qui est une simplification de la réalité : rien que la racine officielle de l'ICANN utilise au moins deux logiciels serveurs : BIND et NSD.

Directives de configuration et sécurité

La sécurité d'un serveur dépend de sa bonne configuration. Nous avons décidé d'écraser le named.conf fourni par défaut et d'écrire le nôtre « from scratch ».

Nous allons donc faire une liste, non exhaustive, des directives de BIND nécessaires pour chaque type de serveur DNS. Elles sont à mettre dans le fichier named.conf.

Certaines directives peuvent être mises dans le bloc « options » et s'appliquer ainsi à toutes les zones gérées par le serveur ou bien dans la définition de chaque zone. Nous avons préféré suivre l'approche « tout bloquer dans les options et autoriser ensuite en fonction des zones ».

Nous n'avons pas utilisé les vues. Nous avons concentré toute la configuration dans le même named.conf alors que la tendance actuelle est de séparer les options des zones dans différents fichiers.

Les fichiers de zones ainsi que les fichiers de configuration complets de nos serveurs sont annexés à ce rapport.

Pour tous les serveurs :

Il convient de masquer la version de BIND utilisée. En effet, tout le monde peut la récupérer auprès du serveur avec une requête du type « dig @serveur version.bind chaos txt ». Notons bien que le masquage de la version n'est pas une sécurité. Pour la masquer, il faut placer la directive suivante dans le bloc « options » :

version « message » ; |

Il faut également limiter les interfaces réseau d'écoute. Cela se fait en plaçant la directive suivante dans le bloc « options » :

listen-on {ip1 ; ip2;} ;

|

L'équivalent pour IPv6 est listen-on-v6.

Pour un serveur faisant autorité sans secondaire :

On commence par autoriser tous les clients à interroger notre serveur en ajoutant la directive suivante dans le bloc « options » :

allow-query { any; };

|

Comme nous l'avons déjà dit, un serveur faisant autorité est itératif, il doit donc refuser toutes les requêtes récursives. Cela se fait avec la directive suivante qui doit être placée dans le bloc « options » :

recursion no ; |

Mais cela ne suffit pas : dans le cas où des données sont en cache, un intrus peut malgré tout les récupérer. Cela est surtout vrai sur le serveur récursif. Pour contrer cela, il faut ajouter l'option suivante dans le bloc « options » :

allow-query-cache { none; } ;

|

On interdit au serveur de communiquer des informations additionnelles concernant une autre zone. Cela s'avère utile pour contrer une variante de l'attaque par réflexion/amplification apparue début 2009 et qui consiste à demander les NS de la racine. Une directive « recursion no » ne suffit pas. On interdit également au serveur de suivre des enregistrements CNAME/DNAME qui pointent sur une autre zone. Cela se fait en ajoutant les directives suivantes dans le bloc « options » :

additional-from-auth no ; additional-from-cache no ; |

Puisque ce serveur est le seul à faire autorité sur la zone, il faut interdire le transfert de zone (on peut tenter un transfert avec la commande dig @serveur axfr

allow-transfer { none;} ;

|

Des indésirables peuvent néanmoins forger de fausses requêtes de notification et mener ainsi une attaque DoS[21]. Pour contrer cela, il faut ajouter l'option suivante dans le bloc « options »[22] :

notify no ; |

Pour un serveur faisant autorité avec secondaire(s) :

Il suffit de reprendre le paragraphe précédent. La seule différence concernera le transfert de zone. Il sera toujours interdit dans le bloc « options » mais autorisé dans les sections des zones qu'on veut pouvoir transférer. Il ne sera autorisé que pour certains serveurs identifiés soit par une adresse IP, soit, et c'est encore mieux, par une authentification avec le mécanisme TSIG/TKEY. TKEY rend les mêmes services que TSIG mais évite le transfert manuel de la clé entre les deux fichiers de configuration en se basant sur Diffie-Hellman.

Dans notre cas, nous autoriserons le transfert des zones mycorporation.jide. et 16.172.in-addr.arpa. entre les serveurs Primaire et Secondaire en utilisant TSIG.

Dans les sections « zone "mycorporation.jide" IN » et « zone "16.172.in-addr.arpa" IN » des deux named.conf (celui du serveur primaire et celui du serveur secondaire), nous ajouterons la directive suivante :

allow-transfer{ 172.16.0.2; };

|

Elle autorise le transfert de ces deux zones pour 172.16.0.2 (IP de Secondaire).

On génère une clé TSIG avec la commande[23] :

dnssec-keygen -a HMAC-sha256 -b 256 -n HOST cle |

On crée un fichier tsig.conf. On définit son propriétaire comme étant root et son groupe comme étant bind. On donne les permissions 550 à ce fichier.

On édite ce fichier pour qu'il contienne :

key "TRANSFERT" {

algorithm hmac-sha256;

secret "fVHHGLEwSJTRUIa6PgIhJmYz4Vcim11QlgInnCUfEIw=";

};

server 172.16.0.2 {

keys {

TRANSFERT;

};

};

|

L'algorithme et le secret sont récupérés depuis le fichier cle.key généré par dnssec-keygen. On supprime ensuite les fichiers générés par dnssec-keygen.

On édite à nouveau le named.conf du primaire pour y ajouter la directive :

include "/etc/bind/tsig.conf"; |

Sur le secondaire uniquement, dans les sections qui définissent les zones, il faudra ajouter la directive :

masters { 172.16.0.1; };

|

Dans le même temps, toujours dans le named.conf du secondaire, on autorisera le serveur primaire à notifier notre secondaire des mises à jour des zones en ajoutant la directive suivante dans les sections qui définissent les zones :

allow-notify { 172.16.0.1; };

|

Dans le named.conf du primaire, on passera la directive "notify" à "yes" afin que notre primaire informe notre secondaire des changements intervenus sur les zones. Notons que l'instruction notify, quand elle est positionnée à "yes", ne notifie que les serveurs définis dans les RRset NS d'une zone ou ceux spécifiés en plus dans la directive also-notify.

Sur le secondaire, on inclura également le fichier tsig.conf comme précédemment, mais celui contiendra l'IP de Primaire.

On demande donc à notre secondaire de contacter 172.16.0.1 en utiliser la clé TRANSFERT pour procéder à un transfert des zones mycorporation.jide. et 16.172.in-addr.arpa.

Pour un serveur récursif :

Un serveur récursif doit proposer ses services à un ensemble de machines bien identifié. On limite donc les réseaux qui peuvent nous interroger : le réseau du particulier, le réseau du professionnel, le réseau du FAI et l'adresse locale avec les directives allow-query, allow-recursion, allow-query-cache.

On désactive le transfert de zone et la notification comme précédemment.

Pour un serveur forwarder :

On indique le serveur récursif auquel demander la résolution des noms avec la directive suivante placée dans le bloc « options » :

forwarders { 172.17.0.1; };

|

On indique au serveur qu'il ne doit jamais tenter de résoudre les requêtes même si le serveur récursif ne lui répond pas en plaçant la directive suivante dans le bloc « options » :

forward only; |

On limite encore une fois l'accès au serveur aux machines du réseau du particulier à l'aide des directives allow-query, allow-recursion, allow-query-cache.

Comme sur les autres serveurs, on désactive encore le transfert de zone et la notification (même si c'est assez inutile de le faire).

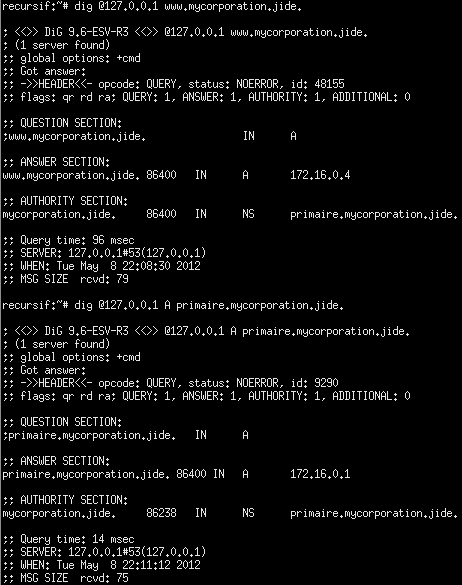

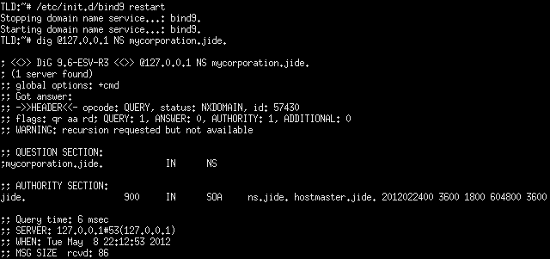

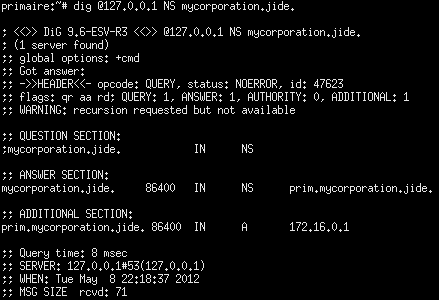

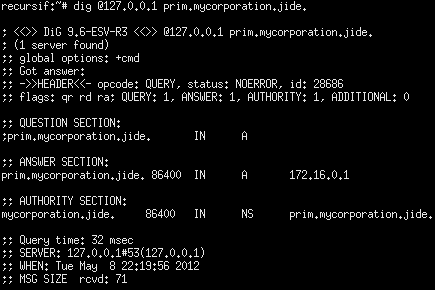

Validation de notre maquette

Nous avons vérifié les configurations de nos serveurs faisant autorité à l'aide de Zonecheck. Ce logiciel est préconisé, entre autres, par l'AFNIC. Il effectue, de manière automatique, un ensemble important de tests qu'un humain pourrait faire manuellement avec l'utilitaire dig mais qu'il aurait très peu de chance de mener à terme correctement (c'est-à-dire avec la certitude ne n'avoir commis aucun oubli/erreur).

Zonecheck a validé l'intégralité de nos configurations. En effet, les erreurs qu'il nous a remontées sont sans importance et dépendent des contraintes de notre maquette. En effet, Zonecheck nous signale :

- Que nos serveurs faisant autorité sont sur le même Autonomous System. Ce qui est normal dans notre maquette.

- Que nos serveurs faisant autorité ont des IP RFC 1918. Ce qui est normal dans notre maquette.

- Que nous n'avons pas deux serveurs faisant autorité pour toutes nos zones (et notamment pour « . », « arpa. », « jide. » et « in-addr.arpa. » alors que c'est obligatoire au sens des RFC. Ce choix est volontaire afin de limiter le nombre de machines Netkit.

- Que nous n'avons pas de MX dans notre racine et notre TLD. Il n'y a pas non plus de MX dans la racine officielle de l'ICANN ni dans les gTLDs (nous avons vérifié pour .fr, .net et .info). Cela s'explique par le fait que Zonecheck a été développé pour permettre le test de zones « classiques » (Second Level Domain ou en dessous), situées en dessous des TLDs et pour lesquelles un enregistrement MX est obligatoire.

- Que nous avons, dans l'enregistrement SOA de notre racine, une valeur de rafraîchissement trop petite. Là encore, nous avons la même valeur que dans la racine officielle de l'ICANN. Cela s'explique, là encore, par le fait que Zonecheck a été développé pour permettre le test de SLD[24].

De plus, comme les fichiers de zones de la racine et d'arpa. sont mis librement à disposition par l'InterNIC et l'ICANN, nous avons pu comparer manuellement nos zones racine et arpa. à celles de la racine officielle de l'ICANN.

DNSSEC

Présentation succincte

DNSSEC (Domain Name System Security Extensions) n'est pas un nouveau protocole mais une extension de DNS. Ainsi, les principes de fonctionnement de DNS sont préservés et la transition est facilitée. Cela signifie également que les machines qui traitent seulement DNS, peuvent transmettre les enregistrements sécurisés sans aucune intervention humaine. Il y a donc une compatibilité ascendante. Les logiciels que nous connaissons (Firefox, OpenSSH, Thunderbird, ...), n'ont pas à être adaptés ni modifiés pour y ajouter un quelconque support de DNSSEC.

Le but de DNSSEC est d'authentifier les données distribuées par le DNS à l'aide de la cryptographie asymétrique. Comme la confidentialité des données importe peu (les données contenues dans le DNS sont déjà majoritairement publiques), on se contente de signer les enregistrements. Chaque enregistrement est donc condensé avec une fonction de hachage puis le condensat est signé. Néanmoins, le canal de communication n'est pas sécurisé par DNSSEC et ce n'est pas son rôle. En effet, on veut s'assurer que la réponse et son origine initiale sont correctes, pas que les intermédiaires sur le chemin sont tous des serveurs « bien intentionnés » et non corrompus.

La meilleure analogie est celle d'une lettre postale. Authentifier les données est l'équivalent d'une lettre postale signée et scellée. Cela permet de garantir que, quel que soit le chemin emprunté par la lettre, elle est authentique. C'est le rôle de DNSSEC. Authentifier le canal serait l'équivalent d'identifier le messager et donc de vérifier la carte professionnelle du facteur qui vous apporte la lettre pour vérifier que sa profession est bien facteur. Ce point-là ne fait pas partie du cahier des charges de DNSSEC.

DNSSEC est évolutif. En effet, il ne dépend pas d'un algorithme cryptographique particulier : ce n'est qu'un paramètre. Si demain les progrès de la cryptanalyse permettent de casser un algorithme massivement utilisé de nos jours (comme RSA), il suffira d'en changer. La gêne sera donc temporaire et ne nécessitera pas de revoir entièrement DNSSEC.

Présentation détaillée

DNSSEC n'est pas une idée nouvelle. En effet, dès le début des années 1990, des acteurs se rendent compte des faiblesses de DNS et des discussions informelles sont même engagées au sein de l'IETF au milieu des années 1990. En 1999, le RFC 2535 est même publié. L'IETF se rendra compte, dès 2001, que la mise en place sera difficile, voire impossible, et décidera de retravailler le RFC. En 2005, les trois RFC (4033, 4034, 4035) décrivant DNSSEC sont publiés. En 2007, un premier domaine de premier niveau, .se est signé. En 2010, la racine DNS officielle de l'ICANN est signée ainsi que quelques domaines de premier niveau.

Les logiciels n'ont pas besoin d'être adaptés pour bénéficier de DNSSEC. Ils peuvent l'être si l'on souhaite qu'ils réalisent eux-mêmes la validation des signatures cryptographiques mais cela est assez contre-productif, nous en reparlons plus loin dans ce rapport. Si le résolveur qu'utilise le client est configuré pour utiliser DNSSEC et valider les signatures, alors toutes les applications du client profiteront automatiquement des apports de DNSSEC. Les logiciels émettront une requête DNS classique, sans demander la prise en charge de DNSSEC. Le résolveur qu'utilise le client résoudra le nom demandé en activant le support de DNSSEC et validera, s'il les reçoit, les signatures. Il transmettra le résultat au client en occultant les champs propres à DNSSEC. Sous condition que les données n'ont pas été modifiées entre le résolveur local et le client (nous y reviendrons), ce dernier aura la garantie que la réponse est exacte, même dans le cas d'un nom qui n'existe pas.

Gestion des clés

Comme DNSSEC repose sur la cryptographie asymétrique, nous avons besoin d'au moins une paire de clés (clé publique – clé privée) par zone à signer. Les paires de clés sont donc associées à une zone et non à un serveur. Si un même serveur distribue plusieurs zones, il manipulera plusieurs paires de clés.

Néanmoins, DNSSEC n'est pas conseillé pour reposer sur l'utilisation d'une seule paire de clés : l'utilisation de deux paires de clés par zone est préférée et préférable. En effet, une seule paire de clés présente des risques de sécurité. D'une part, la même clé sert à tout signer. Cela fait donc un échantillon plus grand pour les cryptanalyses. Et plus on a un échantillon important à analyser, plus les chances de succès augmentent (bien que ce ne soit pas le seul critère dont dépend la sécurité). On peut résoudre ce problème en changeant fréquemment la clé mais cela reste une opération pénible (surtout qu'il faut indiquer à la zone mère qu'on a changé de clé, nous y reviendrons) et on n'exclut pas le risque que le changement de clé ne soit pas effectué de ce fait ou que des erreurs de manipulations entraînent des erreurs de validation. En utilisant deux paires de clés, le contenu signé par chacune diminue et l'on réduit donc le matériel mis à la disposition des cryptanalyses. De plus, on simplifie le processus de roulement des clés (car le changement de la clé qui signe la zone n'est pas à signaler à la zone mère, nous y reviendrons) et on augmente donc les chances que ce roulement soit effectué par le plus grand nombre.

La première clé, dite ZSK (Zone Signing Key) signe tous les enregistrements de la zone, à l'exception du RRset DNSKEY (qui contient les clés utilisées par la zone ou qui sont amenées à l'être). Il s'agit d'une clé de taille réduite. La deuxième clé, dite KSK (Key Signing Key), signe uniquement le RRset DNSKEY et sert donc de maillon de confiance. Sa taille sera donc plus longue.

Les documents officiels indiquent que les KSK de la racine de l'ICANN ont une longueur de 2048 bits alors que les ZSK de la racine ont une longueur de 1024 bits. Il est recommandé d'adapter la taille des clés en fonction de l'importance de la zone sans aller en dessous de 1024 bits. Il convient également d'adapter la clé en fonction des intermédiaires : mettre une KSK 4096 bits sur secure.unilim.fr. ne sert presque à rien puisque les clés de la racine sont plus faibles (mais mieux protéger en contrepartie). Si l'on veut vraiment une zone sécurisée, spécifique et réservée, on choisira une clé forte que l'on diffusera chez les utilisateurs sans passer par la hiérarchie DNS, bien que cette solution ne passe pas à l'échelle.

Afin de garantir la sécurité, il convient de procéder à un roulement régulier des clés. Les documents officiels annoncent une durée de vie de deux à cinq ans pour la KSK de la racine de l'ICANN et une durée de vie de treize mois pour la ZSK correspondante. Pour les zones « normales », il est recommandé de choisir une durée de vie de douze mois pour la KSK et d'un mois pour la ZSK. Néanmoins, il convient de noter que les durées de vie optimales sont encore en discussion et peuvent varier selon l'importance de la zone mais il est évident qu'une clé plus courte doit être changée plus souvent qu'une clé plus longue.

Il faut noter que, dans DNSSEC, les clés n'expirent pas toutes seules car elles n'ont pas une durée de vie intrinsèque. Seules les signatures expirent. Un processus de renouvellement des clés doit donc être prévu.

Le roulement des clés est certainement le processus le plus critique de DNSSEC car la moindre erreur peut entraîner des erreurs de validation. Même le RFC 4641, censé donner les bonnes pratiques opérationnelles, contient des erreurs dans les tableaux de roulement des clés ! Pour simplifier et automatiser le processus, des logiciels existent comme OpenDNSSEC[25]. Leur seul but est d'automatiser la signature des zones et le roulement des clés.

Il est à noter qu'il existe deux types de roulement de clés : le roulement périodique et le roulement d'urgence.

Il est évident que le deuxième type est impossible à préparer. Il faut alors faire un compromis entre la rupture de la chaîne de confiance dans le cas d'un changement immédiat des clés et un risque d'attaque si l'on conserve trop longtemps les clés compromises. La politique adoptée sera spécifique et locale. Par exemple : il est possible de publier, en permanence, une clé supplémentaire dans le RRset DNSKEY de la zone. Cette clé ne servira qu'en cas de problèmes.

Pour le premier type de roulement, il est nécessaire de le prévoir dans une procédure. Ce qui va poser le plus de problèmes, c'est le fait que la résolution d'un nom de domaine met en cache les informations à plusieurs niveaux et qu'il faudra donc prendre en compte ces temps de mise à jour des informations pour faire en sorte que la zone ne soit jamais invalide.

D'autres paramètres dépendant de la configuration locale doivent être aussi pris en compte. Par exemple : si la zone est distribuée par plusieurs serveurs faisant autorité, il faudra prendre en compte la durée de rafraîchissement de la zone sur les serveurs secondaires. En effet, un client pourrait très bien s'adressait à un des serveurs secondaires d'une zone et obtenir des informations dépassées vis-à-vis du serveur primaire. Et si en plus le client qui obtient ces informations dépassées est un serveur récursif qui cache les données[26] ? Autre exemple : et si la clé était utilisée comme ancre de confiance par des résolveurs, comment les prévenir ? Pour simplifier, nous ne tiendrons pas compte de ces variables dans la suite de notre raisonnement.

La bonne démarche est de raisonner de la manière suivante : lorsque de nouvelles données apparaissent, il doit être possible d'utiliser les signatures du cache et lorsque d'anciennes données sont présentes dans le cache, il doit être possible d'utiliser les nouvelles signatures. Il faut donc s'assurer soit que toutes les clés (anciennes et nouvelles) soient disponibles dans la zone, soit que toutes les signatures (anciennes et nouvelles) soient disponibles dans la zone. La zone doit être validable à tout instant.

Le premier cas s'appelle schéma de prépublication et est adapté au renouvellement de la ZSK et de la KSK. Le deuxième s'appelle schéma de double signature et n'est pas adapté au renouvellement de la ZSK. Il peut néanmoins être utilisé pour le renouvellement de la KSK. La méthode de pré-publication demande plus d'efforts mais la méthode de double signature produit un fichier de zone trop lourd (car on obtient deux signatures par RRset). La méthode de double signature est envisageable pour le renouvellement de la KSK car il faudra produire une double signature uniquement pour le DNSKEY RRset. Aussi bien pour la KSK que pour la ZSK, la procédure recommandée est celle de la prépublication.

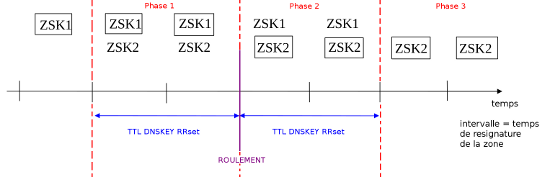

Pour la ZSK, si l'on suit la procédure de prépublication, le roulement se fera en trois étapes :

- On introduit une nouvelle ZSK dans le fichier de zone. Elle est passive et ne signe rien.

- La nouvelle ZSK signe les enregistrements. L'ancienne reste dans le fichier de zone pour permettre aux résolveurs qui ont récupéré les signatures juste avant le début de cette phase de continuer à valider les signatures.

- La nouvelle ZSK signe les enregistrements et l'ancienne ZSK est supprimée du fichier de zone.

Pour déterminer la durée des phases 1 et 2, il faut prendre en compte :

- Le TTL du DSNKEY RRset de la zone ainsi qu'une évaluation du TLL réellement appliqué puisque les résolveurs sont souvent configurés (à tort) avec des TTL différents du TTL original. Souvent, on voit le TTL forcé à 1 jour.

- L'intervalle entre deux signatures de la zone.

- La durée de vie des signatures de la zone.

Exemple : on suppose qu'une zone signée tous les jours et dont le TTL du DNSKEY RRset est de deux jours. On veut faire rouler la ZSK toutes les semaines. Chaque ZSK restera donc onze jours dans le fichier de zone dont sept jours où elle signera la zone. La nouvelle ZSK sera publiée deux jours avant la date du roulement et l'ancienne ZSK sera supprimée du fichier de zone deux jours après le roulement.

Figure 6 - Exemple de roulement d'une ZSK. D'après la présentation de Stéphane Bortzmeyer aux JRES 2009.

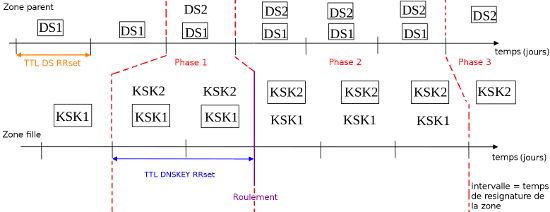

Pour la KSK, on applique la même procédure que pour la ZSK. Néanmoins, il faut prendre en compte le fait qu'un enregistrement DS situé dans la zone parente pointe sur la KSK de la zone fille afin de déléguer la confiance. Il ne faut pas rompre la chaîne de confiance et il faut donc propager le DS de la même manière que les DNSKEY RRset. Là encore, deux procédures sont possibles : publication de deux DS ou utilisation de deux KSK par la zone fille. Il faut tenir compte du délai de signature de la zone parente.

Si l'on utilise à nouveau la méthode recommandée de pré-publication, on retrouve nos trois étapes :

- On introduit une nouvelle KSK dans le fichier de zone. Elle est passive et ne signe rien. On communique également notre nouveau DS à la zone fille pour qu'il soit incorporé dans le fichier de zone.

- La nouvelle KSK signe les enregistrements (RRset DNSKEY). L'ancienne reste dans le fichier de zone pour permettre aux résolveurs qui ont récupéré les signatures juste avant le début de cette phase de continuer à valider les signatures.

- La nouvelle KSK signe les enregistrements et l'ancienne KSK est supprimée du fichier de zone. On communique également avec la zone parente pour qu'elle retire l'ancien enregistrement DS.

Exemple : on suppose une zone parente et une zone fille signées tous les jours mais pas forcément en même temps car cela a peu de chances de se produire en pratique. Le TTL du DNSKEY RRset est toujours de deux jours. Le TTL du DS est d'un jour. Il faut prévoir une phase deux plus longue à cause de la nécessaire synchronisation KSK/DS.

Figure 7 - Exemple de roulement d'une KSK. D'après la présentation de Stéphane Bortzmeyer aux JRES 2009.

Un petit mot concernant le stockage des clés. Il n'est pas spécifique à DNSSEC mais à tout système reposant sur la cryptographie et c'est pour cela que nous ne nous attarderons pas sur ce point.

Le stockage des parties privées des KSK et des ZSK doit être sûr. C'est-à-dire qu'il faut empêcher des tiers de se procurer les clés sans autorisation (car le tiers pourra alors signer de faux enregistrements) mais qu'il faut également permettre leur récupération en cas de problème (sinon, on ne peut plus signer la zone). Les deux objectifs étant contradictoires (c'est-à-dire : l'objectif de récupération impose de dupliquer les clés sur plusieurs sites alors que cela amplifie les possibilités d'une récupération malveillante), il faut faire un compromis.

On peut opter pour plusieurs solutions allant d'un dossier dont le propriétaire et le groupe sont bien choisis et ayant des droits 400 à un HSM (Hardware Security Module[27]) en passant par un softHSM (HSM logiciel).

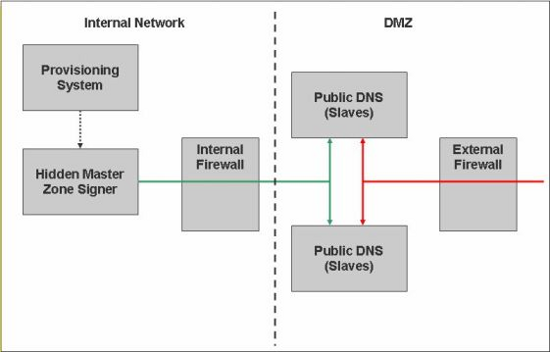

Pour plus de sécurité, on peut également envisager de signer hors ligne[28] en utilisant une machine (virtuelle ou non) uniquement pour l'opération de signature qui alimenterait un serveur primaire furtif qui lui même alimenterait les serveurs en production. Le tout avec de bonnes règles sur les pare-feux pour éviter les remontées vers le serveur primaire furtif. La machine dédiée à la signature ne serait allumée que durant l'opération de signature et serait maintenue saine. Si l'on utilise la fonctionnalité de mise à jour dynamique d'une zone, on ne peut signer qu'en ligne[28] avec les risques d'exposition des clés privées que cela comporte. L'architecture précédemment décrite devient alors fortement conseillée.

Figure 8 - Schéma d'une architecture de signature en entreprise. Source : http://www.zytrax.com/books/-dns/info/choose-dnssec.html.

Nouveaux enregistrements

L'idée de DNSSEC est de distribuer les clés et les signatures dans le DNS lui-même. Une des directives du cahier des charges de DNSSEC est qu'il ne doit pas changer le protocole DNS : il doit permettre l'utilisation de l'infrastructure existante. Ainsi, DNSSEC peut fonctionner à travers des serveurs non modifiés. Ainsi, si des intermédiaires sur le chemin ne sont pas en mesure de traiter DNSSEC, ils laissent quand même passer la réponse. Exemple concret : les résolveurs du réseau Unilim ne font pas de validation DNSSEC mais laissent passer les questions/réponses des clients qui souhaitent effectuer la validation eux-mêmes.

L'idée est donc d'ajouter de nouveaux types d'enregistrement dédiés à la diffusion des signatures et aux clés, en conservant le format normalisé des autres types d'enregistrement DNS.

Ainsi, DNSSEC introduit au moins sept nouveaux types d'enregistrement principaux. Trois d'entre eux seront détaillés dans la partie « Non-existence d'un enregistrement ».

À l'exception des enregistrements de types DNSKEY, DS et DLV, les autres enregistrements seront insérés automatiquement par le signeur, c'est-à-dire par le logiciel qui signera la zone.

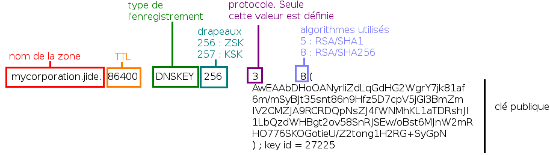

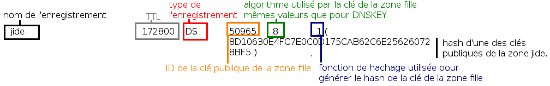

L'enregistrement DNSKEY (DNS public KEY) permet de stocker les parties publiques des clés utilisées pour signer la zone. Il y a donc deux enregistrements DNSKEY par zone : un pour la KSK, un pour la ZSK.

Les algorithmes utilisables ainsi que le numéro associé sont définis dans l'annexe du RFC 4034 et dans le RFC 5702 relatif à l'utilisation de la famille SHA2 dans DNSSEC.

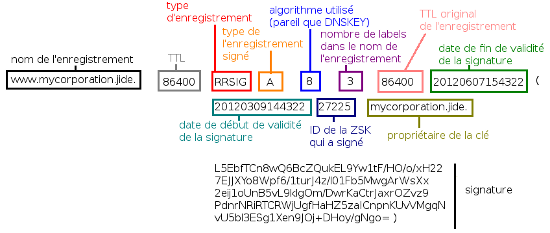

L'enregistrement RRSIG (Resource Record SIGnature) permet de stocker la signature de chaque RRset appartenant à la zone à l'exception des RRSIG eux-mêmes (car la signature contenue dans un RRSIG s'applique déjà à l'enregistrement couvert par le RRSIG ainsi qu'aux données du RRSIG, à l'exception du champ signature). Le critère d'appartenance à la zone signifie que les enregistrements « glue » ne seront pas signés. Néanmoins, les enregistrements DS (nous y reviendrons) seront signés.

Le champ « label » indique le nombre d’étiquettes que comporte le nom associé à l’enregistrement RRSIG. Cette indication permet de vérifier si la réponse a été générée à partir d’un wildcard (joker)[29]. Pour rappel, un joker permet de définir une réponse par défaut pour tous les sous-labels qui n'existent pas. Avec DNSSEC, c’est la valeur du champ Label qui va permettre la vérification de la signature. Pour l'exemple, prenons la réponse suivante :

test.wildcard.jide. 60 IN A 131.254.200.7 *.wildcard.jide. 60 RRSIG A 8 2 60 20120325141720 ( 20120425141720 58034 wildcard.jide. (signature ...) ) |

La valeur 2 de ce champ, dans notre exemple, indique que la signature a été générée à partir des deux derniers labels du nom (wildcard.jide.). Grâce au champ Label, le résolveur déduit donc qu’il faut vérifier la signature en employant seulement les deux dernières étiquettes du nom (wildcard.jide.).

Chaque enregistrement possède un Time To Live (TTL) associé. Lors de la signature d’un enregistrement, son TTL est pris en compte dans la signature. Lorsqu'un enregistrement est mis en cache par un résolveur ou envoyé dans une réponse, le TTL diminue. Il n'est donc plus possible de valider la signature à partir d'une seconde après sa réception car le TTL actuel et celui contenu dans la signature ne seront pas identiques. Le champ Original TTL permet de résoudre ce problème. Il contient la valeur du TTL de l’enregistrement couvert par la signature. Il permet ainsi de vérifier les signatures en remplaçant la valeur courante du TTL par la valeur originelle du TTL lors de la vérification.

La durée de validité de la signature est représentée par deux entiers codés 32 bits : l'un désigne la date de début de validité, l'autre désigne la date de fin de validité. Chaque entier représente le timestamp classique UNIX c'est-à-dire le nombre de secondes écoulées depuis le premier janvier 1970 à minuit. Dans le fichier de zone, la date de début et la date de fin apparaissent cependant au format AAAAMMJJHHMMSS. Le temps est en UTC et est donc indépendant des fuseaux horaires. Les secondes sont ignorées durant la vérification. Lorsqu’un résolveur validant reçoit une signature dont la période de validité est dépassée ou au contraire n’est pas encore atteinte, il doit la rejeter. On entrevoit ici une nouvelle difficulté : le temps des serveurs, aussi bien celui des serveurs récursifs que celui des serveurs faisant autorité doivent être synchronisés (NTP[30], c'est le bien). En effet, si les horloges des serveurs sont trop éloignés, des signatures peuvent être considérées, à tort, comme étant invalides. Les signeurs comme dnssec-signzone tentent de compenser les mauvaises pratiques par une date de début de validité fixée à une heure de moins que l'heure réelle de signature.

La signature est représentée en base64.

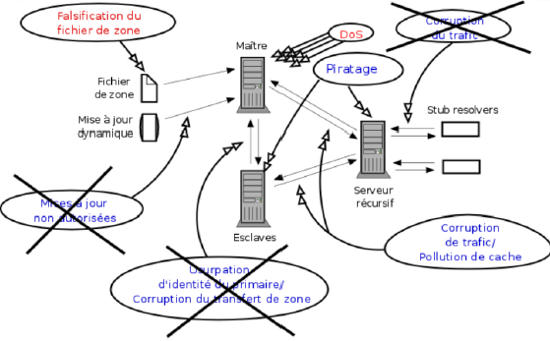

Non-existence d'un enregistrement

Dans la version « classique » de DNS, le serveur faisant autorité retourne un code d'erreur comme « NXDOMAIN »/« NODATA » accompagné d'une absence de réponse (dans le sens où il n'y aura rien dans la section ANSWER) ainsi que le SOA de la zone pour le cache négatif lorsqu'on l'interroge pour un nom ou un type d'enregistrement qui n'existe pas.

Or, dans DNSSEC, pour pouvoir être authentifiée, la réponse doit être signée. La problématique est donc : comment signer le vide ?

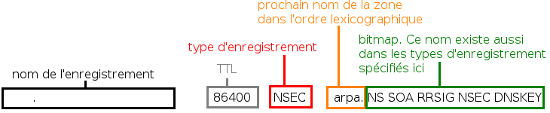

DNSSEC introduit un nouvel enregistrement pour résoudre ce problème : NSEC (Next SECure). Celui-ci est mis à la fin de chaque nom (ex. : mycorporation.jide.) appartenant à la zone, peu importe si ce nom est présent dans la zone sous différents types (AAAA, NS, ...) et il indique, pour ce nom, le nom suivant dans l'ordre lexicographique. Le critère d'appartenance à la zone signifie que les enregistrements « glue » ne seront pas concernés par NSEC car il s'agit d'informations appartenant à une zone fille dupliquées dans la zone mère.

Durant la signature de la zone, les enregistrements sont classés par ordre alphabétique.

Si l'on interroge le serveur sur un nom qui n'existe pas, celui-ci va chercher l'encadrement dans lequel le nom se situe et renvoyer le NSEC correspondant à l'enregistrement qui sert de borne maximum à l'encadrement. Le résolveur regardera si la réponse correspond au nom demandé. Comme elle ne correspondra pas, il regardera si le nom demandé est dans l'intervalle [nom de l'enregistrement NSEC, prochain enregistrement indiqué dans le RDATA du NSEC]. Si c'est bien le cas, alors il a la preuve que le nom demandé n'existe pas.

Si le nom demandé existe mais que le type d'enregistrement n'existe pas, le NSEC correspondant au nom demandé sera retourné par le serveur faisant autorité. Le résolveur regardera alors le champ bitmap et verra que le type demandé n'est pas dans la liste et donc qu'il n'existe pas.

Le dernier enregistrement NSEC présent dans la zone pointe sur le premier enregistrement de la zone, c'est-à-dire l'enregistrement SOA. Le but est de créer une boucle.

On se demande alors ce qui se passerait si l'on interrogeait le serveur sur l'enregistrement NSEC correspondant au SOA de la zone. On obtiendrait le prochain nom de la zone et la certitude qu'il n'y a pas de nom entre le SOA et le nom indiqué dans la réponse. Et si l'on interrogeait le serveur sur le NSEC du nom qu'il nous a retourné lors de notre première requête ? On obtiendrait le deuxième prochain nom de la zone. Et si l'on continuait comme cela jusqu'à temps de voir un enregistrement NSEC qui pointe sur le SOA ? On aurait ainsi parcouru toute la zone et obtenu tous ses enregistrements, sans même avoir recours à un transfert de zone. Cette pratique s'appelle le zone walking et peut-être mise en œuvre de manière très simple avec un utilitaire de test comme dig ou de manière automatisée avec des outils comme ldns-walk.

Cela peut poser de nombreux problèmes. On pense notamment aux zones dont le contenu n'est pas public et où ce dernier est vendu avec un contrat et des conditions d'utilisation (ex. : la zone fr. est rendue accessible par l'AFNIC pour 10 000 euros/an). On pense également aux enregistrements internes qui ne sont pas destinés à être publics (car ils dévoilent des services internes critiques de l'entité sur lesquels des attaques pourront être menées) même si les vues permettent également de se protèger contre ce type de nuisances depuis longtemps. On pense enfin à une entreprise qui réserve un nom de domaine pour le nouveau produit qu'elle prépare : un concurrent pourrait récupérer cette information sensible par un parcours de la zone du TLD et compromettre la commercialisation de ce nouveau produit (c'est aussi cela qui a amené l'AFNIC à empêcher le parcours de zone).

La solution consiste à utiliser un autre type d'enregistrement à la place de NSEC : NSEC3. Son but est toujours de signer la non-existence d'un nom mais sans permettre le parcours de zone. Son principe de fonctionnement est identique à celui de NSEC. On réalise toujours un chaînage mais cette fois-ci, on ne chaîne plus les enregistrements mais les condensats des enregistrements. Il n'est ainsi plus possible de parcourir la zone car il n'est pas possible de retrouver un texte clair à partir d'un condensat. Si un résolveur, pour une question portant sur un enregistrement A1, reçoit une réponse du type :

H0 NSEC3 H2 [...] H0 RRSIG [...] |

Il doit calculer H1, le condensat de A1 et vérifier que H0 < H1 < H2. Là encore, une notion d'ordre intervient et cette fois-ci, c'est les condensats qui sont ordonnés.

Cette technique ajoute deux types d'enregistrement : un enregistrement de type NSEC3PARAM pour la zone et un enregistrement NSEC3 pour chaque nom appartenant à la zone. Le critère d'appartenance à la zone signifie que les enregistrements « glue » ne seront pas concernés par NSEC3.

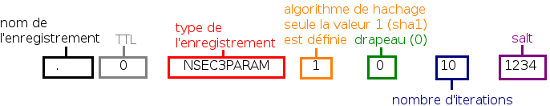

NSEC3PARAM s'applique à la zone et contient la fonction de hachage et les paramètres à utiliser. Il permet au(x) serveur(s) faisant autorité sur la zone de calculer les condensats des noms ainsi qu'à déterminer les enregistrements NSEC3 à renvoyer lors d'une requête sur un nom qui n'existe pas. Un enregistrement NSEC3PARAM n'est donc pas utilisé par les serveurs résolveurs.

[caption align="aligncenter" width="550" caption="Figure 13 - Structure d'un enregistrement NSEC3PARAM."] [/caption]

[/caption]

Un champ supplémentaire, indiquant la longueur du sel, existe mais il n'est pas représenté dans le fichier de zone.

Le nombre d'itérations définit le nombre de fois où la fonction de hachage sera appliquée. Tout comme le sel, cela permet d'améliorer la résistance des condensats à une attaque par dictionnaire/rainbow-table[31] (une personne malveillante pourrait récupérer la liste des NSEC3 d'une zone, générer, hors-ligne, l'ensemble des condensats possibles pour une zone et les vérifier dans un deuxième temps). En contrepartie, NSEC3 augmente le temps de validation par les résolveurs. C'est pourquoi un nombre maximum d'itérations est fixé, par le RFC 5155, en fonction de la taille de la plus petite clé utilisée dans la zone (ex. : si la plus petite clé de la zone est une RSA1024, alors le nombre d'itérations des condensats ne doit pas dépasser 150).

Le sel doit être changé régulièrement, plus rapidement que le temps nécessaire à un éventuel attaquant pour générer un dictionnaire ou une rainbow-table ayant un taux de couverture idéal pour la zone considérée. Typiquement, le RFC 5155 recommande de changer le sel à chaque signature de la zone.

NSEC3 s'applique à chaque nom appartenant à la zone. Ce critère d'appartenance à la zone signifie que les enregistrements « glue » ne seront pas concernés par NSEC3.

Aucun champ n'est nouveau par rapport à NSEC et NSEC3PARAM.

Cependant, le champ « drapeaux » peut prendre une autre valeur que 0 alors que cette valeur est fixe dans l'enregistrement NSEC3PARAM. En effet, il peut prendre la valeur 1 pour indiquer l'utilisation de l'option opt-out. Elle permet aux enregistrements NSEC3 de « sauter » par dessus, c'est-à-dire d'ignorer, les délégations non signées. Dans les zones contenant beaucoup de sous-zones non signées (comme un TLD), cette option permet de signer beaucoup plus rapidement la zone (un facteur de 30 peut être constaté en fonction de la zone[32]) et de diminuer la taille du fichier de zone signé. Néanmoins, cela se fait au détriment de la sécurité puisque dans ce cas, il ne sera plus possible de prouver la non-existence d'une sous-zone non signée.

Délégation et chaîne de confiance

Nous avons vu que le résolveur doit posséder les parties publiques des clés ayant servi à signer la zone qu'il veut valider. La problématique est donc de savoir comment il va avoir avoir connaisance des clés publiques des zones.

Dans un premier temps, nous pouvons faire deux propositions :

- Diffuser les clés de toutes les zones à tout le monde via un autre canal que le DNS. Cette solution ne résiste évidemment pas au passage à l'échelle. En effet, il est impossible de distribuer les clés à tous les utilisateurs, même en utilisant le même mécanisme que pour la diffusion des adresses IPs des serveurs de la racine car, d'une part, les clés changent et, d'autre part, la moindre erreur de saisie/recopie/copier-coller entraîne des erreurs de validation. De plus, on imagine mal les administrateurs de serveurs récursifs faire la liste des zones signées et aller récupérer les clés et ce, de manière régulière.

- On peut diffuser les clés publiques dans le DNS. C'est d'ailleurs à cela que servent les enregistrements de type DNSKEY. Mais on obtient alors un problème d'oeuf et de poule : puisque le DNS n'est pas sûr, on ne peut pas avoir confiance dans les clés distribuées.

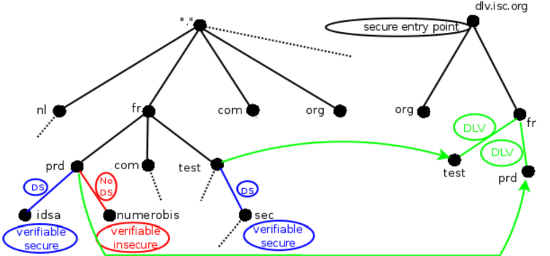

La solution est d'utiliser la deuxième proposition mais en y ajoutant une subtilité : on va avoir recours au principe arborescent du DNS et créer une chaîne de confiance. On va partir d'un point précis et déléguer la confiance à partir de ce point. Exemple : la racine, le TLD fr et la sous-zone afnic.fr sont signées. La racine va déléguer la confiance à fr. et fr. va déléguer la confiance à afnic.fr.[33]. Ainsi, nous avons besoin uniquement de la partie publique de la KSK de la racine qui sert ici de point d'entrée. Dans la littérature DNSSEC, ce type de point d'entrée est appelé un trust anchor, ancre de confiance en français. On comprend donc que, depuis sa signature, la racine de l'ICANN est devenue l'ancre de confiance principale du DNS mais pas la seule, nous y reviendrons.

La problématique devient donc : comment déléguer la confiance entre les zones ayant un lien de parenté ? DNSSEC introduit un nouvel enregistrement, DS (Delegation Signer). Cet enregistrement joue le rôle de maillon de confiance entre une zone parente et une zone fille.

Il stocke, dans une zone parente, le condensat de la partie publique de la KSK actuellement utilisée (ou amenée à être utilisée) par la zone fille. Le DS d'une zone[34] est créé par le logiciel signeur durant la signature de la zone. Il convient de les transférer au gestionnaire de la zone parente via un canal sécurisé (afin d'éviter tout risque d'altération durant le transport).

On comprend donc qu'en fin de chaîne, et lorsque le déploiement de DNSSEC sera total, le résolveur devra avoir connaissance de seulement une clé publique : la KSK de la racine. Les autres clés seront récupérées et validées par le résolveur à mesure qu'il avance la résolution du nom de domaine demandé.

En attendant la signature complète de l'arborescence, on se retrouve avec des îlots sécurisés. Comment diffuser les ancres de confiance de ces îlots ? Comment les quelques organismes qui ont voulu tester le déploiement de DNSSEC avant la signature de la racine ont-ils procédé ? Et si je veux signer ma zone mais que ma zone parente n'est pas signée ? Et si mon registar (ou mon registry) n'accepte pas la soumission d'enregistrements de type DS ?

On peut envisager de distribuer les clés mais on l'a vu ci-dessus, cette méthode ne résiste pas au passage à l'échelle. Une solution existe : DLV (DNSSEC Lookaside Validation). L'idée est de séparer l'arborescence classique contenant les enregistrements de l'arborescence contenant les délégations signées.

Plusieurs registres DLV existent mais le plus important est sans nul doute celui de l'ISC (dlv.isc.org). Plusieurs racines peuvent signer un même domaine. On peut avoir, par exemple, une racine DLV qui signe .org et une autre qui signe example.org. Plusieurs algorithmes de choix de la meilleure racine à utiliser en cas de recouvrement sont décrits dans le RFC 5074, le plus simple étant décrit comme « choisir la racine la plus spécifique » (celle de example.org dans notre exemple).

L'inconvénient de cette solution est qu'elle nécessite une modification de la configuration des deux côtés : le gestionnaire de la zone doit avoir déposé les enregistrements de sa zone dans un répertoire DLV et le résolveur doit être configuré pour utiliser le bon répertoire DLV c'est-à-dire celui dans lequel la clé de la zone désirée se trouve.

DLV reprend les enregistrements DS et en change juste le nom : DLV au lieu de DS. Le formalisme de l'enregistrement est strictement identique. Le principe de fonctionnement et la structure de l'enregistrement restent identiques. Tout comme les enregistrements DS, les DLV seront générés par le logiciel signeur et seront à transmettre, de manière sécurisée, au registre DLV que l'on souhaite utiliser.

Lors de la résolution, le résolveur demande l'enregistrement DS d'une zone à la zone parente. Si aucune réponse satisfaisante ne lui parvient et s'il est configuré pour, il va interroger un registre DLV. Pour la zone msi.unilim.fr., en utilisant le registre DLV de l'ISC, les enregistrements DLV correspondant à la zone se trouveront en msi.unilim.fr.dlv.isc.org.

Figure 18 - Schéma de fonctionnement de DLV. D'après la présentation de Stéphane Bortzmeyer aux JRES 2009.

Une dernière interrogation peut se poser : et si je ne veux pas utiliser DLV mais juste faire un échange de clés avec une ou deux zones ? Et de toute façon, il faut bien mettre à jour la clé publique de la racine dans les résolveurs et autres clients, non ? Comment faire ?

En effet, il faut tenir à jour les clés publiques de la racine sous peine de ne plus pouvoir valider aucun domaine lorsque les clés changeront. Un mécanisme a été prévu pour cela dans le RFC 5011 : la nouvelle KSK d'une zone sera signée avec l'ancienne KSK avant sa prépublication dans le fichier de zone. Ainsi, tous les clients accepteront cette nouvelle clé. Les clients se construisent une chaîne de confiance en partant de la clé avec laquelle ils ont été configurés jusqu'à la dernière clé publiée.

Ce mécanisme induit des risques. Le plus important étant lors d'un vol d'une clé privée : l'attaquant pourra continuer de créer une chaîne de confiance valide et le retrait de la paire de clés compromise de la zone ne suffira pas. Ce scénario peut être rendu plus dramatique si l'on considère que le gestionnaire de la zone ne se rend pas immédiatement compte du vol de la clé privée. Cependant, le RFC 5011 introduit deux mécanismes pour limiter cela :

- Un bit du champ « drapeaux » de l'enregistrement DNSKEY permet d'indiquer que la KSK concernée par l'enregistrement a été révoquée et que les clients doivent donc l'enlever de leur chaîne de confiance et ne plus l'utiliser. Attention : ce bit permet la révocation uniquement dans le cas d'une clé utilisée comme première trust-anchor par un résolveur. Autrement dit : il ne sert à rien dans le cadre d'une délégation avec un enregistrement DS. Ce bit permet d'avoir deux valeurs supplémentaires pour le champ « drapeaux » : 384 (ZSK révoquée) et 385 (KSK révoquée).

- Un délai d'attente (de typiquement 30 jours) avant l'acceptation de la clé par un résolveur, permet d'éviter que l'attaquant ne fasse accepter une nouvelle clé immédiatement. Durant ce temps d'attente, le client doit effectuer une vérification périodique de la clé (dont la méthodologie complète est détaillée dans le RFC). BIND implémente cette fonctionnalité sous le terme de « managed-keys » par opposition aux « trusted-keys » qui sont statiques et non-mises à jour par le logiciel.

Limites

Le premier frein à une utilisation massive de DNSSEC dans les prochains mois est que la très grande majorité des zones ne sont pas signées à l'heure actuelle et ne le seront pas avant longtemps.

Cela est dû à la complexité de DNSSEC et notamment à la gestion des clés. Le débogage des erreurs est également fortement complexifié. Il en va de même pour les résolveurs : deux lignes à ajouter dans le fichier named.conf suffisent à activer la validation DNSSEC mais si des erreurs se produisent en amont, le résolveur ne validera plus les signatures et les utilisateurs du résolveur taperont sur les responsables du résolveur.

Certains organismes y ajoutent également une notion de coût humain supplémentaire : s'occuper d'un serveur DNS génère un coût fixe : on configure le serveur une bonne fois pour toutes. S'occuper d'un serveur utilisant DNSSEC génère, en plus du coût fixe d'installation, un coût récurrent : il faut maintenir le serveur, vérifier le bon roulement des clés, résoudre les problèmes, …

Le deuxième frein sera dû aux pare-feux et autres intermédiaires réseaux mal-conçus et/ou mal configurés qui bloquent les paquets DNS d'une taille supérieure à 512 octets alors que cette limite a pourtant été rendue obsolète par le RFC 2671 publié en 1999 et/ou qui bloquent l'usage de DNS sur TCP. Les réponses sécurisées dépassent facilement cette taille fatidique de 512 octets. Dans un tel cas, le bit TC (truncated), qui sert à indiquer au client qu'un RRset faisant partie de la réponse (section ANSWER uniquement) n'a pas pu être intégré totalement dans la réponse, n'est d'aucune utilité : si le résolveur n'a pas indiqué qu'il ne pouvait pas recevoir plus de 512 octets, le paquet, jugé trop grand par le pare-feu, sera supprimé par ce dernier. Si le résolveur indique qu'il ne peut pas recevoir plus de 512 octets et qu'il reçoit le bit TC mais que le pare-feu bloque DNS sur TCP, le résolveur ne pourra pas non plus procéder à la résolution.

Mais le problème ne s'arrête pas là. En effet, les réponses sécurisées peuvent même dépasser 1500 octets. À titre d'exemple, une simple requête sur les serveurs racines génère une réponse de plus de 1100 octets. Or, la MTU classique sur internet est justement de 1500 octets. Au-delà de cette limite, il est nécessaire de fragmenter la réponse en plusieurs paquets IP. Or, certains pare-feux ou intermédiaires (middlebox) ne gèrent pas les fragments et/ou bloquent totalement l'ICMP (qui sert, dans le cas présent, à avertir que le paquet doit être fragmenté via son type 3, code 4). Le bit TC n'est, là encore, d'aucune aide. En effet, avec EDNS0, on peut, en temps normal, avoir une réponse de 4k au maximum. Au niveau DNS, je peux très bien avoir une réponse supérieure 1500 octets et inférieure à 4k. Le flag TC ne sera donc pas positionné mais la réponse sera fragmentée au niveau IP. Si les fragments sont ignorés sur le chemin ou si ICMP est ignoré à un endroit du chemin alors que le paquet doit être fragmenté, le client ne recevra pas la réponse dans son intégralité voire par du tout. On peut supposer des mécanismes de contrôle côté client comme "si les compteurs en début de réponse ne sont pas égaux au nombre d'enregistrements réellement reçus, alors il y a eu un problème et on rejoue la requête en TCP" (en supposant bien sûr qu'un pare-feu ne bloque pas le protocole DNS sur TCP) sans savoir si de tels mécanismes ont été mis en place.

Les réseaux équipés de tels pare-feux/intermédiaires rencontreront des problèmes lors de l'usage de DNSSEC et seront donc un frein à son utilisation massive.

Enfin, une limite de DNSSEC peut apparaître en fonction de l'endroit où est effectuée la validation des signatures cryptographiques. En effet, dans tout ce rapport et dans notre mise en œuvre, nous avons supposé que le meilleur endroit pour effectuer cette validation est le serveur résolveur. Mais, les réseaux situés entre le résolveur et le client final ne sont pas sûrs et des attaques peuvent très bien s'y produire.

De plus, on sait très bien que les résolveurs, et notamment ceux des FAI, sont les premiers à falsifier les réponses que ce soit à des fins publicitaires (DNS menteur[35]) ou à des fins de censures (cas de la LOPPSI 2[36] ou de l'affaire copwatch-idf[37] en France, par exemple).

Enfin, contrairement à l'idée reçue, le bit AD (Authentic Data, qui indique que le résolveur a validé les signatures) ne permet pas de garantir que les données sont sûres ni qu'elles n'ont pas été altérées entre le résolveur et le client final car ce bit n'est pas protégé par DNSSEC et peut donc être manipulé.

Deux solutions sont possibles : sécuriser le canal entre le résolveur et le client (avec des technologies comme IPSEC ou, plus spécifique au DNS, SIG/TSIG) ou effectuer la validation DNSSEC en bout de chaîne, sur le client final.

La première solution ne résout pas le problème de la masse : le FAI de M. ToutLeMonde ne sécurisera pas le canal et rien ne prouvera non plus la fiabilité du résolveur mis en place par FAI.

La deuxième solution amène plusieurs questions.

D'une part, tous les clients ne peuvent pas procéder à une validation cryptographique, on pense notamment aux mobiles et au monde de l'embarqué, même si cette situation va évoluer avec l'augmentation constante de la puissance de ces appareils.

D'autre part, cela augmenterait fortement la charge sur les serveurs faisant autorité puisqu'il n'y aurait plus de caches communs partagés entre un ensemble d'utilisateurs. Cet effet est à relativiser puisque les serveurs faisant autorité fréquemment interrogés (ceux de la racine, ceux de l'AFNIC, ...) sont déjà surdimensionnés pour répondre à d'éventuelles attaques par déni de service.

De plus, l'offre logicielle permettant une mise en place facile d'une validation DNSSEC à la maison par M. Toutlemonde est presque inexistante. Signalons toutefois l'existence du logiciel dnssec-trigger[38] qui se veut accessible au plus grand nombre, qui est multi-systèmes, qui évite de monter un serveur résolveur local quand c'est possible (c'est-à-dire quand le résolveur du réseau est de bonne qualité) et qui valide quand même les signatures chez le client final. Une autre alternative intéressante et transparente pour les particuliers serait que les FAI activent la validation sur les forwarders DNS qui se trouvent dans les box qu'ils louent. Cette alternative est, malheureusement, utopique à la vue des pratiques passées et actuelles.

Enfin, rien n'empêche les programmeurs d'inclurent dans leurs logiciels un résolveur/validateur grâce à des bibliothèques telles que libunbound. Il faut alors se demander s'il convient de faire cette validation dans chaque logiciel (en terme de coût). Il faut également prendre en considération les parcs informatiques rarement mis à jour.

Pour résumer, tant que la validation ne sera pas effectuée en fin de chaîne ou que le canal final ne sera pas sécurisé, un risque de corruption des données est possible et la sécurité apportée par DNSSEC en est réduite d'autant.

Mise en oeuvre

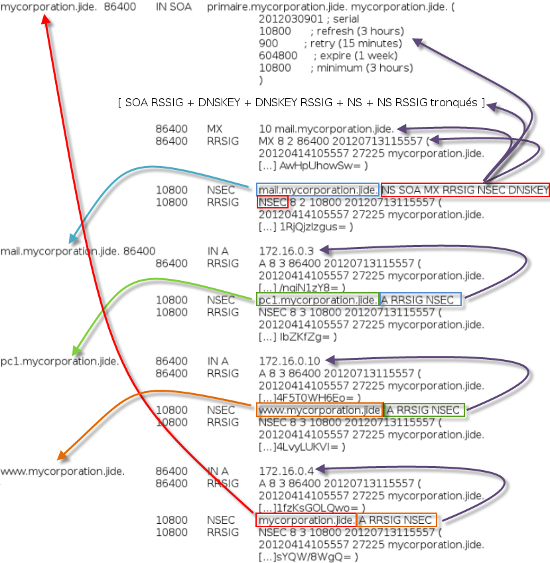

Nous reprenons ici notre maquette DNS réalisée sous Netkit et nous mettons en place DNSSEC. Ainsi nos réseaux, nos machines et notre hiérarchie des noms présentées dans la section « Mise en oeuvre » de la partie « DNS » restent les mêmes.

Le but est d'obtenir une hiérarchie totalement signée, de la racine jusqu'à la zone terminale mycorporation.jide. Le seul point d'entrée sécurisé sera donc la racine. Nous n'utilisons pas DLV et nous ne mettrons pas en place un roulement des clés.

Plusieurs outils existent pour mettre en place DNSSEC et notamment pour signer les zones mais nous avons utilisé les utilitaires fournis de base avec BIND car ils sont amplement suffisants pour notre installation.

Génération des clés

Dans un premier temps, nous devons générer les paires de clés pour chacune de nos zones. Ci-dessous, la paire de commandes qui génère une paire de clés :

- dnssec-keygen -f KSK -a RSASHA256 -b 2048 -n ZONE -r /dev/random <nom-de-la-zone>

- dnssec-keygen -3 -a RSASHA256 -b 1024 -n ZONE -r /dev/random <nom-de-la-zone>

-f : Précise que la clé sera une KSK et son absence signifie que la clé sera une ZSK.

-3 : Génère une ZSK qui sera compatible avec l'utilisation de NSEC3. Si l'on utilise pas NSEC3 dans la zone, alors cette option est inutile.

-a : Permet de choisir les algorithmes cryptographiques utilisés. Selon les documents officiels, la racine de l'ICANN utilise l'algorithme RSASHA256 pour les KSK et les ZSK. L'usage de RSASHA256 est également recommandé pour toutes les zones. Nous avons suivi cette recommandation.

-b : Permet de spécifier la taille des clés. Les documents officiels indiquent que les KSK de la racine ICANN ont une longueur de 2048 bits alors que les ZSK de la racine ont une longueur de 1024 bits. Il est recommandé d'adapter la taille des clés en fonction de l'importance de la zone sans aller en dessous de 1024 bits. Ces recommandations datant d'un peu plus de cinq ans maintenant et prenant en compte le fait que le document lui-même ne garantit pas la suffisance des clés d'une taille de 1024 bits qu'il préconise au-delà des cinq ans à partir de son écriture, nous avons choisi de prendre des clés de 2048 bits pour la KSK et 1024 bits pour la ZSK et ce, pour toutes nos zones.

-n : Indique le type de ce qui sera signé (ZONE pour une zone, HOST pour une machine (ce dernier est utilisé uniquement pour les transferts de zone)).

-r : Permet de choisir le générateur de nombres aléatoires qui sera utilisé. Ce paramètre est facultatif car, par défaut, dnssec-signzone utilise /dev/random. La génération de clés demande beaucoup d'entropie. Vous pouvez utiliser un générateur d'entropie matériel[39] ou logiciel[40] pour accélérer la création des clés et des signatures. Vous pouvez également utiliser /dev/urandom mais uniquement si votre but est de créer une maquette car /dev/urandom est déconseillé pour toutes les opérations cryptographiques.

Nous avons donc utilisé les commandes suivantes pour générer toutes les paires de clés de notre maquette :

mycorporation.jide. :

- dnssec-keygen -f KSK -a RSASHA256 -b 2048 -n ZONE mycorporation.jide

- dnssec-keygen -3 -a RSASHA256 -b 1024 -n ZONE mycorporation.jide

16.172.in-addr.arpa. (reverse de mycorporation.jide.) :

- dnssec-keygen -f KSK -a RSASHA256 -b 2048 -n ZONE 16.172.in-addr.arpa

- dnssec-keygen -3 -a RSASHA256 -b 1024 -n ZONE 16.172.in-addr.arpa

jide. :

- dnssec-keygen -f KSK -a RSASHA256 -b 2048 -n ZONE jide

- dnssec-keygen -3 -a RSASHA256 -b 1024 -n ZONE jide

in-addr.arpa. :

- dnssec-keygen -f KSK -a RSASHA256 -b 2048 -n ZONE in-addr.arpa

- dnssec-keygen -3 -a RSASHA256 -b 1024 -n ZONE in-addr.arpa.

. :

- dnssec-keygen -f KSK -a RSASHA256 -b 2048 -n ZONE .

- dnssec-keygen -a RSASHA256 -b 1024 -n ZONE .

arpa. :

- dnssec-keygen -f KSK -a RSASHA256 -b 2048 -n ZONE arpa

- dnssec-keygen -a RSASHA256 -b 1024 -n ZONE arpa

Signature des zones

La commande dnssec-keygen retourne deux fichiers : l'un, nommé « *.private » contient la clé privée qu'il faut garder … privée. L'autre contient la clé publique et plus précisément l'enregistrement DNSKEY. Il faudra donc incorporer les deux enregistrements DNSKEY (celui de la ZSK et celui de la KSK) dans le fichier de zone sans oublier d'incrémenter le serial du SOA de la zone.

Ensuite, il faut signer la zone avec la commande suivante :

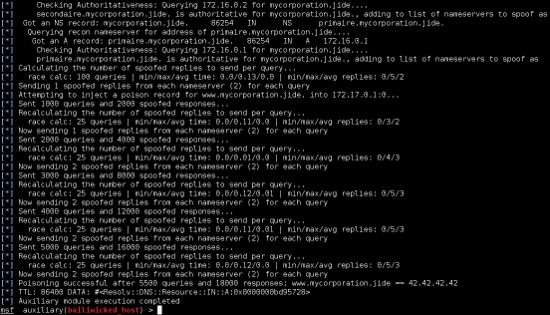

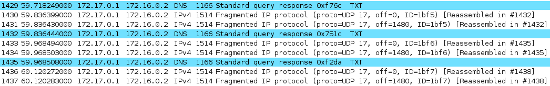

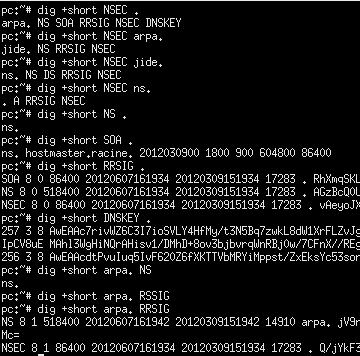

dnssec-signzone -o <nom-de-la-zone> -e now+7776000 -3 <salt> <fichier-de-la-zone>